Ein offizieller Login-Vorgang bedingt aus informationstheoretischer Sicht die Eingabe sensibler kryptographischer oder alphanumerischer Daten auf einer durch modernste TLS-Zertifikate gesicherten Serverumgebung, welche die Integrität der Datenpakete während der Übertragung durch das öffentliche Internet garantiert. Die absolute Sicherheit des Accounts, welcher im architektonischen Kontext der Plattform faktisch als digitale Krypto-Wallet mit weitreichenden finanziellen Berechtigungen fungiert, ist ausschließlich dann gewährleistet, wenn die Basisparameter der Netzwerksicherheit vor der Übermittlung des ersten Datenpakets empirisch validiert werden. Die erfolgreiche Etablierung einer sicheren und verifizierten kryptographischen Sitzung (Session) bildet das unverzichtbare Fundament für jegliche weitere algorithmische Interaktion, sei es die Platzierung komplexer mathematischer Wetten, die Verwaltung digitaler Assets oder die Inanspruchnahme von promotionsbasierten Anreizen.

45-Sekunden Sicherheits-Start vor dem Einloggen

Bevor der asynchrone Datenaustausch mit den Serverclustern initialisiert wird, ist ein präziser, auf etwa 45 Sekunden kalibrierter Sicherheits-Check durchzuführen, welcher als elementarer Bestandteil der digitalen Hygiene zu betrachten ist und das Risiko einer Account-Übernahme durch unautorisierte Dritte statistisch signifikant minimiert. Die Implementierung dieser präventiven Maßnahmen basiert auf den grundlegenden Paradigmen der angewandten Cybersicherheit und erfordert eine systematische Abarbeitung spezifischer Prüfpunkte, bevor eine Interaktion mit der grafischen Benutzeroberfläche stattfindet. Das blinde Vertrauen in Suchmaschinenergebnisse oder externe Verlinkungen stellt den größten Einzelrisikofaktor im Umgang mit kryptographischen Plattformen dar, weshalb die Verifikation der Endpunkte stets manuell und basierend auf objektiven Indikatoren erfolgen muss.

Die folgenden präventiven Schritte sind obligatorisch durchzuführen:

- Verifikation der Uniform Resource Locator (URL): Die Adresszeile des Browsers ist auf typografische Anomalien, sogenanntes Typosquatting, zu prüfen, wobei die Domain exakt bc.game lauten muss, gänzlich ohne angehängte Präfixe, Bindestriche oder abweichende Top-Level-Domains.

- Validierung des kryptographischen Zertifikats: Die Verschlüsselung via HTTPS ist zwingend zu verifizieren; das Schlosssymbol im Browser muss ein valides, nicht abgelaufenes Zertifikat einer anerkannten Certificate Authority (CA) ausweisen.

- Aktualisierung der Render-Engine: Der verwendete Webbrowser muss auf die aktuellste Version aktualisiert sein, um sicherzustellen, dass keine bekannten JavaScript-Vulnerabilitäten oder Schwachstellen in der DOM-Verarbeitung ausgenutzt werden können.

- Vermeidung externer Weiterleitungen: Eine Authentifizierung über schwebende Werbebanner, Pop-ups auf Drittseiten oder unaufgeforderte E-Mail-Links ist kategorisch zu vermeiden, da diese Mechanismen oftmals auf kompromittierte Spiegelserver oder bösartige Infrastrukturen umleiten.

- Deaktivierung von Drittanbieter-Skripten: Browser-Erweiterungen mit unverifiziertem Quellcode sind temporär zu deaktivieren, um ein potenzielles Abfangen von Tastatureingaben (Keylogging) oder das Auslesen von Session-Cookies (Session Hijacking) durch fehlerhafte oder bösartige Add-ons zu verhindern.

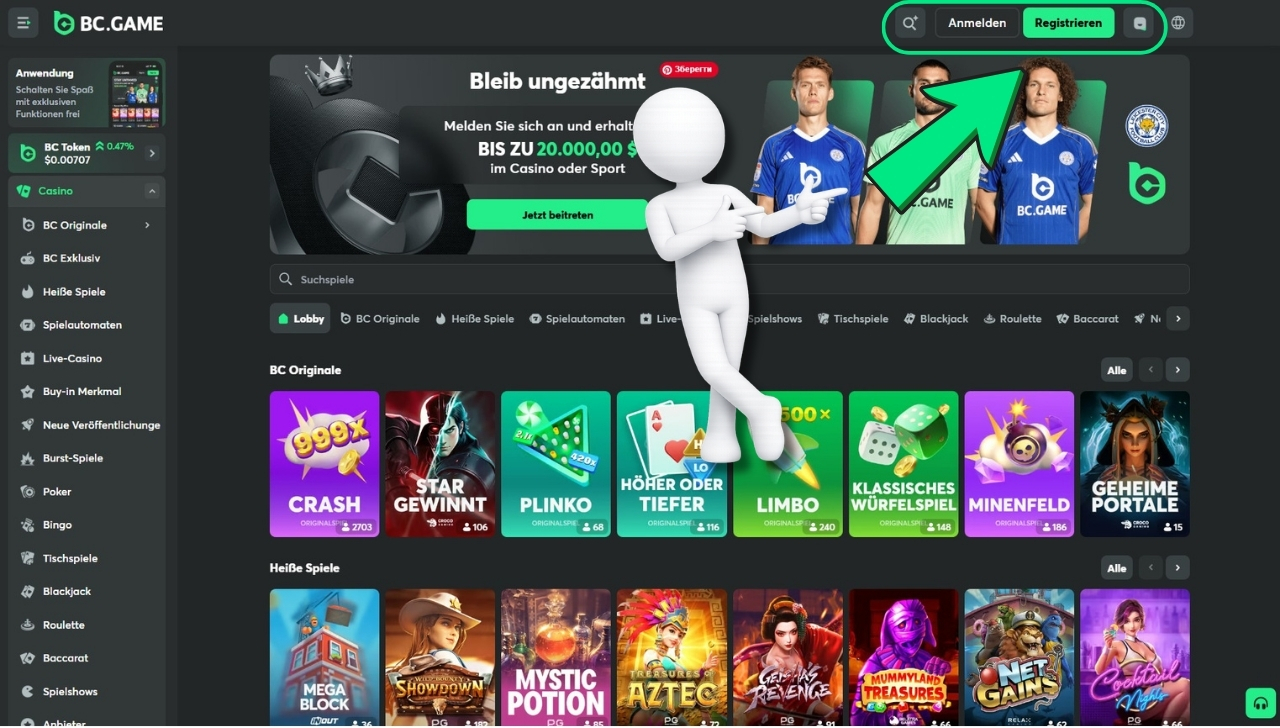

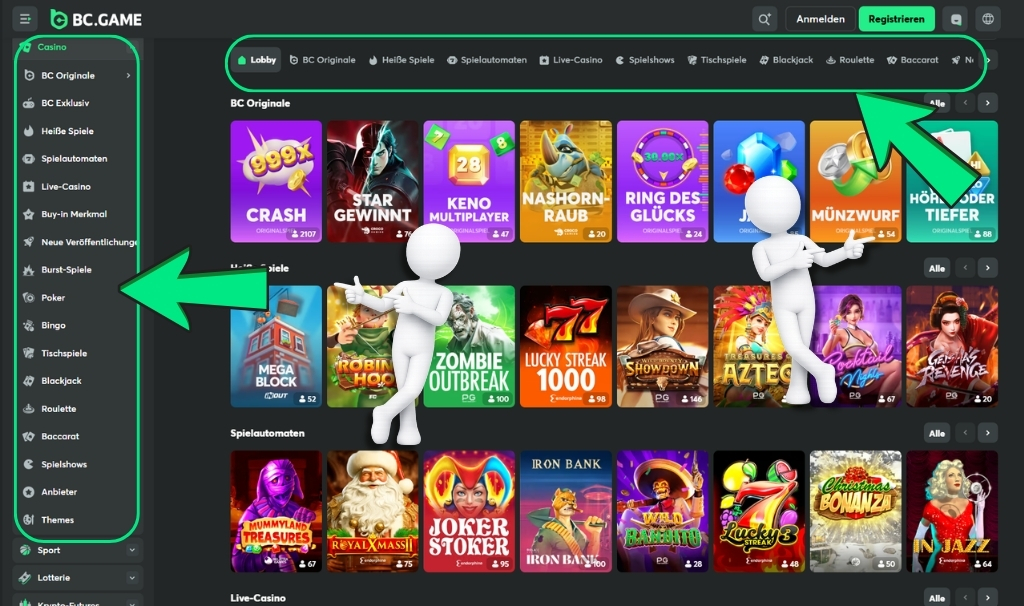

Welche Optionen im Bc Game Interface verfügbar sein können

Die Frontend-Architektur der Plattform ist modular und dynamisch konzipiert, was bedeutet, dass dem Anwender in Abhängigkeit von regionalen Parametern, temporären A/B-Tests oder spezifischen Geräteerkennungen unterschiedliche Vektoren zur Identitätsfeststellung offeriert werden können. Die visuelle Darstellung dieser Optionen in der Benutzeroberfläche wird durch serverseitige Skripte (oftmals React- oder Vue.js-Komponenten) gesteuert und erfordert keinerlei Installation lokaler Binärdateien, es sei denn, es wird explizit ein legitimer bc game download für eine mobile Applikation initiiert. Es ist ein wesentliches Merkmal moderner Web-Applikationen, dass nicht zwingend alle theoretisch implementierten Authentifizierungsmodule simultan auf der grafischen Oberfläche gerendert werden, sondern sich das Interface adaptiv an die wahrscheinlichsten Nutzungsszenarien der jeweiligen Zielgruppe anpasst.

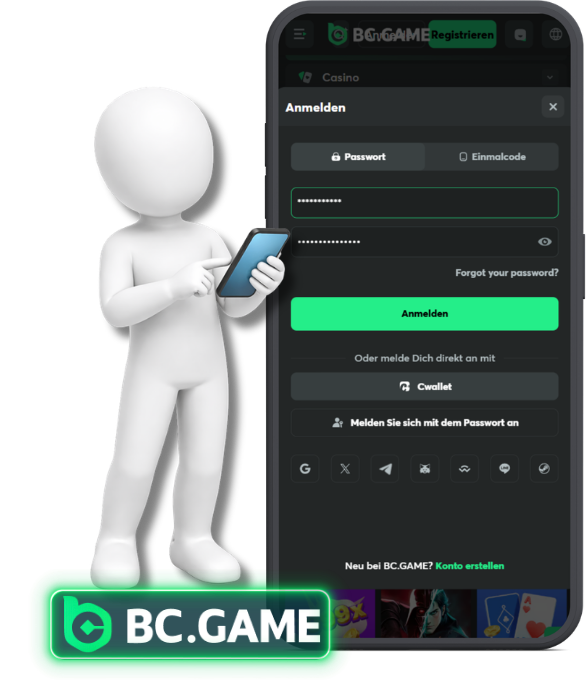

Im Standard-Interface manifestieren sich zumeist spezifische Eingabemethoden, welche unterschiedliche technologische Paradigmen der Authentifizierung repräsentieren. Der klassische E-Mail-Login erfordert die Eingabe einer validen SMTP-Adresse gepaart mit einem alphanumerischen Hash, während der Wallet-Login die Identitätsprüfung an eine dezentrale Web3-Schnittstelle delegiert. Darüber hinaus integriert das System in bestimmten Konfigurationen OAuth-Schnittstellen für Social-Logins, bei denen ein externer Authentifizierungsanbieter (Identity Provider) die Verifikation der Nutzerdaten übernimmt und lediglich ein kryptographisches Token an die bc games Infrastruktur übermittelt. Eine zusätzliche Option zur Registrierung über einen rein alphanumerischen Benutzernamen (Username) ist ausschließlich dann nutzbar, wenn das Eingabeformular dieses spezifische Feld explizit rendert und die zugrundeliegende Datenbankarchitektur die entsprechenden Primärschlüssel verarbeiten kann.

Registrierung per E-Mail bei Bc.Game

Der Prozess der Kontoerstellung mittels E-Mail basiert auf der Speicherung eines singulären, relationalen Datensatzes in der Backend-Infrastruktur der Plattform, was eine absolute Präzision bei der initialen Dateneingabe erfordert, um nachfolgende Komplikationen bei der Verifikation oder bei Auszahlungsprozessen algorithmisch auszuschließen. Die Verarbeitung der eingegebenen Zeichenketten unterliegt strengen Validierungsregeln, wobei das Passwort niemals im Klartext, sondern ausschließlich als asymmetrisch verschlüsselter, sogenannter Salted Hash in den Datenbanken abgelegt wird, um selbst bei einer hypothetischen Serverkompromittierung die Nutzerdaten zu schützen. Die Zustellung der notwendigen System-E-Mails zur Verifikation der Inhaberschaft des Postfaches hängt von der fehlerfreien Kommunikation der Server via Simple Mail Transfer Protocol (SMTP) und den entsprechenden Spam-Filtern der empfangenden Provider ab.

Der prozedurale Ablauf der Registrierung vollzieht sich in folgenden definierten Phasen:

- Aufruf des Registrierungsformulars: In der Hauptnavigation der verifizierten Startseite wird das dedizierte Modul für die Kontoerstellung angesteuert.

- Eingabe der Basisdaten: Die valide E-Mail-Adresse sowie ein entropisch hochwertiges Passwort (bestehend aus Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen) werden in die vorgesehenen Input-Felder eingetragen.

- Übermittlung des Datenpakets: Durch das Betätigen der Bestätigungsschaltfläche wird ein API-Call an die Server gesendet, woraufhin das System einen asynchronen Verifizierungszyklus initiiert.

- Eingabe des Authentifizierungs-Tokens: Ein an die angegebene E-Mail-Adresse gesendeter numerischer Code oder ein kryptographischer Hyperlink muss innerhalb eines definierten Zeitfensters im Interface verifiziert werden.

- Troubleshooting bei Zustellungsfehlern: Sollte die Bestätigungsmail ausbleiben, ist die systematische Prüfung der lokalen Ordner für „Spam“ oder „Promotions“ obligatorisch; erst bei negativem Befund ist die Funktion zur erneuten Sendung (Resend) über das User Interface auszulösen.

Wallet-Login: Signatur, Netzwerk und typische Fehler

Die Web3-Authentifizierung stellt den gegenwärtig fortschrittlichsten Zugang in der Architektur dezentralisierter Applikationen dar, da hierbei jegliche Notwendigkeit einer zentralen Speicherung sensibler Zugangsdaten auf den Servern der Betreibergesellschaft entfällt. Die Kommunikation und Identitätsfeststellung erfolgen direkt und asynchron zwischen der lokalen, browserbasierten oder mobilen dezentralen Wallet und der RPC-Schnittstelle (Remote Procedure Call) der Plattform. Bei der Auswahl dieser Methode sendet das Frontend eine Anforderung an die Wallet-Software, woraufhin eine spezifische kryptographische Nachricht mittels des Elliptic Curve Digital Signature Algorithm (ECDSA) signiert werden muss, was als kryptographischer Beweis für den legitimen Besitz des privaten Schlüssels (Private Key) der korrespondierenden öffentlichen Blockchain-Adresse dient.

Bei der Initialisierung dieser sogenannten Zero-Gas-Signature können spezifische Kommunikationsanomalien auftreten, deren Behebung ein methodisches Vorgehen erfordert.

- Netzwerk-Inkompatibilität: Ein häufiger Fehlervektor ist die Selektion eines inkompatiblen oder testnet-basierten Blockchain-Netzwerks innerhalb der Wallet-Software, was den Handshake durch die API unmittelbar blockiert.

- Timeout der Signaturabfrage: Bei Latenzen in der Browser-Kommunikation kann der Signatur-Request verfallen; in diesem Fall ist der Vorgang manuell in der Wallet abzubrechen und über das UI der Plattform neu zu initiieren.

- Veraltete Software-Architektur: Eine ausstehende Aktualisierung der Wallet-Erweiterung oder des Browsers kann die Ausführung essenzieller JavaScript-Befehle behindern, weshalb regelmäßige Updates unabdingbar sind.

- Blockierung durch restriktive Add-ons: Strenge Ad-Blocker oder Tracking-Schutz-Erweiterungen können die RPC-Aufrufe zwischen der Website und der Wallet fälschlicherweise als schädliche Skripte klassifizieren und die Ausführung unterbinden.

- Verwaltung der Verknüpfungen: Sofern das Plattform-UI entsprechende Konfigurationsmenüs bereitstellt, lassen sich im Nachgang bestehende Wallet-Verbindungen (Bindings) im persönlichen Profil aufheben oder neu konfigurieren.

Benutzername-Registrierung

Die Systemarchitektur kann unter bestimmten Konfigurationen die Option eines frei wählbaren, alphanumerischen Identifikators im Anmeldeformular bereitstellen, welcher strengen datenbanktechnischen Restriktionen unterliegt, um die Integrität der Nutzerzuweisung zu gewährleisten. Der gewählte String muss zwingend den Parameter der absoluten Einmaligkeit (Uniqueness) erfüllen, da er im Backend als primärer Referenzschlüssel für sämtliche nachfolgenden Transaktionen, Wetthistorien und Bonus-Zuweisungen fungiert. Die serverseitige Validierungslogik (Regex) limitiert die Länge des Benutzernamens zumeist auf exakt definierte Vorgaben von minimal 3 bis maximal 14 Zeichen und exkludiert systematisch spezifische Sonderzeichen oder SQL-Befehlssyntax, um Injektions-Vulnerabilitäten präventiv zu neutralisieren.

Erste Einstellungen nach dem Bc Game Login

Nach der erfolgreichen Authentifizierung und der Generierung eines validen Session-Tokens ist eine unmittelbare Kalibrierung der Kontoeinstellungen unerlässlich, um die operative, visuelle und sicherheitstechnische Interaktionsebene für alle nachfolgenden Aktivitäten auf der Plattform zu definieren. Das persönliche Profil fungiert als zentrale Schaltstelle (Dashboard) für sämtliche Nutzerpräferenzen und Systemkonfigurationen, wobei Anpassungen hier direkten Einfluss auf die kognitive Erfassung von Einsätzen und die Kommunikation mit den Servern haben. Eine systematische Überprüfung der voreingestellten Parameter verhindert spätere Irritationen bei der Bewertung von Quoten oder der Interpretation von Transaktionshistorien.

Die folgenden Parameter sind im Profilbereich nach dem initialen Login prioritär zu konfigurieren:

- Lokalisierung der Benutzeroberfläche: Die Sprachausgabe ist zu verifizieren und gegebenenfalls anzupassen, um sicherzustellen, dass komplexe Servicebedingungen oder Einsatzregeln linguistisch fehlerfrei erfasst werden können.

- Definition der Fiat-Währungsanzeige: Die Einstellung der bevorzugten Referenzwährung (wie USD oder EUR) bewirkt, dass vorhandene Krypto-Salden visuell umgerechnet werden, was die Bewertung von Einsatzvolumina in ressourcenintensiven Sektoren wie bc.game esports maßgeblich vereinfacht.

- Kalibrierung der Systembenachrichtigungen: Sofern das Interface entsprechende Steuerelemente ausweist, sind die Parameter für E-Mail- und Push-Benachrichtigungen zu justieren, um ausschließlich relevante Transaktionsbestätigungen oder sicherheitskritische Warnungen zu empfangen.

- Überwachung der aktiven Sitzungen: Das Modul für ‚Active Sessions‘ erfordert besondere analytische Aufmerksamkeit, da hier alle IP-Adressen, geografischen Standorte und Endgeräte protokolliert werden, die aktuell mit einem gültigen Token autorisiert sind.

- Terminierung unautorisierter Zugriffe: Unbekannte, veraltete oder geografisch unlogische Sitzungen sind aus Gründen der kompromisslosen Systemsicherheit sofort manuell über die entsprechende Schaltfläche im Interface zu terminieren.

Kontoschutz im Sinne von Bc Gaming: praktische Maßnahmen

Die stark dezentralisierte Natur der Vermögensverwaltung auf kryptographischen Applikationen transferiert die vollumfängliche Verantwortung für die Sicherheit der digitalen Werte und der persönlichen Daten vollständig auf die Ebene des Endanwenders. Der Kontoschutz basiert demnach nicht allein auf den Firewalls der Betreibergesellschaft, sondern erfordert die strikte und konsequente Anwendung etablierter kryptographischer Protokolle sowie präventiver operativer Verhaltensweisen im Umgang mit Zugangsdaten. Die Vernachlässigung dieser Maßnahmen führt in der Praxis oftmals zu irreversiblen Verlusten von Krypto-Assets, da Blockchain-Transaktionen aufgrund ihrer mathematischen Beschaffenheit nach der Bestätigung im Netzwerk nicht mehr storniert oder zurückverfolgt werden können.

Als fundamentale Maßnahme der Informationssicherheit ist für den Zugang ein absolut singuläres, hochkomplexes Passwort zu definieren, welches idealerweise durch einen lokal verschlüsselten oder vertrauenswürdigen cloudbasierten Passwort-Manager generiert und verwaltet wird, um Wiederverwendungsangriffe (Credential Stuffing) auszuschließen. Die Nutzung der Zwei-Faktor-Authentifizierung (2FA) via standardisierter Time-based One-Time Passwords (TOTP), welche durch externe Applikationen wie den Google Authenticator alle dreißig Sekunden neu generiert werden, ist zwingend zu implementieren, da sie die Angriffsfläche bei potenziell kompromittierten Basis-Zugangsdaten effektiv neutralisiert. Sofern das Interface es zulässt, ist der Anti-Phishing-Code zu konfigurieren; hierbei handelt es sich um einen benutzerdefinierten, alphanumerischen String, der von den bc games Servern fortan in jede legitime, ausgehende E-Mail integriert wird, wodurch sich betrügerische Kommunikationsversuche sofort durch das Fehlen dieses Codes demaskieren lassen. Auf operativer Hardwareebene gilt zudem die strikte Maxime, dass bei der Nutzung von Endgeräten, die nicht der alleinigen und exklusiven Kontrolle unterliegen, nach Abschluss der Sitzung ein physischer, aktiver Logout über das Menü zwingend erforderlich ist, da das bloße Schließen des Browser-Fensters das Session-Cookie zumeist nicht sofort invalidiert.

Häufige Bc.Game Login-Probleme und schnelle Lösungen

Die systematische Auswertung von Support-Metriken und Server-Logs belegt empirisch, dass die überwältigende Majorität der Zugangsanomalien und Fehlermeldungen beim Authentifizierungsprozess nicht auf strukturelle Serverausfälle oder Datenbankfehler zurückzuführen ist, sondern primär auf asynchrone Eingaben, abgelaufene Tokens oder clientseitige Fehlkonfigurationen im Webbrowser. Diese softwarebasierten Probleme lassen sich in der Regel durch ein methodisches Troubleshooting und das Verständnis der zugrundeliegenden Web-Technologien in kürzester Zeit identifizieren und beheben. Die Serverarchitektur ist darauf ausgelegt, bei abweichenden oder fehlerhaften Datenpaketen den Zugang aus Sicherheitsgründen restriktiv zu blockieren.

Ein inkorrekter alphanumerischer Datensatz, oftmals bedingt durch die unbemerkte Vertauschung spezifischer Tasten (die bekannte QWERTZ/QWERTY-Problematik) oder eine irrtümlich aktivierte Feststelltaste (Caps Lock), stellt den mit Abstand häufigsten Fehlervektor dar. Bei einem tatsächlichen Verlust des kryptographischen Passwort-Hashes ist die implementierte Funktion „Passwort vergessen“ zu initiieren, welche einen temporären, zeitlich stark begrenzten Wiederherstellungs-Link generiert. Bleibt diese systemgenerierte E-Mail aus, ist das serverseitige Greylisting des eigenen E-Mail-Providers die wahrscheinlichste informationstechnische Ursache; ein Abwarten von exakt 15 Minuten vor einer erneuten Anforderung über das Interface ist in diesem Szenario zwingend indiziert, um die SMTP-Server nicht durch Spam-Anfragen zu blockieren.

Präsentiert das Web-Interface plötzlich eine Captcha-Herausforderung, greifen präventive DDoS-Schutzmechanismen (Distributed Denial of Service) des Netzwerks, die eine manuelle, menschliche Interaktion zur Lösung komplexer visueller Aufgaben erfordern. Temporäre Sperrungen (Rate Limiting) infolge multipler, fehlgeschlagener Authentifizierungsversuche heben sich nach Ablauf eines vom Algorithmus definierten Zeitfensters automatisch auf, während Probleme mit invaliden Sitzungen das physische Löschen der lokalen Browser-Cookies sowie des Caches erfordern. Eventuell auftretende regionale Zugriffsbeschränkungen resultieren aus der Geolocation-Analyse der anfragenden IP-Adresse und basieren auf den strikten Lizenzvorgaben der jeweiligen Regulierungsbehörden; die Architektur blockiert in diesen Fällen den API-Zugriff auf das bc.game casino vollautomatisch. Wird ein Zugang trotz vorhandenem bc game no deposit bonus, wie beispielsweise dem täglichen kostenlosen Spin am Rad, unerwartet verwehrt, ist die Validität der zugrundeliegenden Session-Tokens und die Netzwerkstabilität vorrangig zu klären, bevor weitere Schritte eingeleitet werden.